Tóm tắt

Mạng không dây là công nghệ phổ biến và thông dụng nhất hiện nay. Sử dụng mạng không dây không chỉ tăng tính di động trong mạng mà còn tăng tính linh hoạt cho người dùng cuối. Một ưu điểm khác của công nghệ không dây là kết nối những vùng sâu vùng xa nơi khó triển khai công nghệ có dây.

Trong thời kỳ đầu của công nghệ không dây, mạng không dây được cho là không đủ an toàn để bảo vệ thông tin, tuy nhiên, rất nhiều kỹ thuật mã hóa được sử dụng để bảo mật các kênh truyền thông không dây.

Trong chương này, chúng ta sẽ thảo luận về Khái niệm, mối đe dọa và lỗ hổng bảo mật, các cuộc tấn công vào các công nghệ không dây và các kỹ thuật bảo vệ chúng.

Khái niệm

Wireless Networks

Mạng không dây là một loại mạng có khả năng truyền và nhận dữ liệu qua một phương tiện không dây như sóng vô tuyến. Ưu điểm là giảm chi phí về dây dẫn, thiết bị và độ phức tạp trong cài đặt.

Thông thường, liên lạc không dây dựa vào liên lạc vô tuyến, các dải tần số khác nhau được sử dụng cho các công nghệ khác nhau tùy theo nhu cầu. Ví dụ phổ biến nhất là mạng di động, truyền thông vệ tinh, liên lạc, v.v. Các mạng không dây được sử dụng phổ biến cho Cá nhân, Tổ chức, Khu vực.

Global System for Mobile Communication (GSM)

Hệ thống Toàn cầu cho Truyền thông Di động (GSM) là một tiêu chuẩn của Viện Tiêu chuẩn Viễn thông Châu Âu. Nó là giao thức thế hệ thứ hai (2G) cho các mạng di động kỹ thuật số. 2G được phát triển để thay thế công nghệ 1G (tương tự).

Hiện nay, công nghệ này đã được thay thế bởi chuẩn 3G UMTS, sau đó là chuẩn 4G LTE. Chủ yếu là mạng GSM hoạt động ở dải tần 900MHz hoặc 1800MHz.

Access Point (AP)

Trong mạng Không dây, Điểm truy cập (AP) hoặc Điểm truy cập không dây (WAP) là một thiết bị phần cứng cho phép kết nối không dây với các thiết bị đầu cuối. Điểm truy cập có thể được tích hợp với bộ định tuyến (router) hoặc một thiết bị riêng biệt được kết nối với bộ định tuyến.

Service Set Identifier (SSID)

Mã định danh nhóm dịch vụ (SSID) là tên của một Điểm truy cập.

BSSID

Địa chỉ MAC của một Điểm truy cập.

ISM Band

Băng tần ISM còn được gọi là băng tần không có giấy phép là băng tần vô tuyến dành riêng cho mục đích Công nghiệp, Khoa học và Y tế. Dải tần 2,54 GHz dành riêng cho ISM. Lò vi sóng, điện thoại không dây, máy tẩm nước y tế, radar quân sự và lò sưởi công nghiệp là một số thiết bị sử dụng dải tần này.

Orthogonal Frequency Division Multiplexing (OFDM)

Ghép kênh phân chia theo tần số trực giao (OFDM) là một phương pháp mã hóa kỹ thuật số trên nhiều tần số sóng mang. Nó được sử dụng trong TV kỹ thuật số, phát sóng âm thanh, mạng DSL và truyền thông 4G.

Frequency-hopping Spread Spectrum (FHSS)

FHSS là một kỹ thuật truyền tín hiệu vô tuyến bằng cách chuyển đổi hoặc nhảy sóng mang các tần số khác nhau.

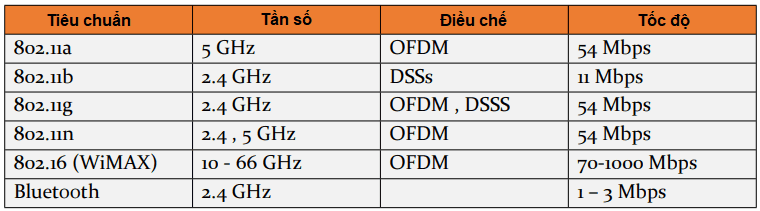

Wireless Standards

Service Set Identifier (SSID)

Mã định danh nhóm dịch vụ (SSID) là tên của một Điểm truy cập. Về mặt kỹ thuật, SSID là một mã thông báo, được sử dụng để xác định mạng 802.11 (Wi-Fi) 32 byte. Mạng Wi-Fi phát liên tục SSID (nếu được bật). Việc phát sóng này về cơ bản nhằm mục đích xác định và hiện diện của một mạng không dây.

Nếu truyền phát SSID bị tắt, các thiết bị không dây sẽ không tìm thấy mạng trừ khi chúng được định cấu hình với SSID theo cách thủ công bằng cách truy cập từng thiết bị. Các thông số mặc định như SSID và mật khẩu mặc định phải được thay đổi để tránh bị xâm phạm.

Công nghệ Wi-Fi

Wi-Fi là công nghệ LAN không dây theo tiêu chuẩn 802.11. Nhiều thiết bị như máy tính cá nhân, máy chơi game, điện thoại di động, máy tính bảng, máy in hiện đại và nhiều thiết bị khác đều tương thích với Wi-Fi.

Các thiết bị sẽ được kết nối với internet thông qua WAP. Có một số giao thức con trong 802.11 như 802.11 a/b/g/n được sử dụng trong WLAN.

Wi-Fi Authentication Modes

Có hai chế độ xác thực cơ bản trong các mạng dựa trên Wi-Fi.

- Mở Xác thực

- Xác thực khóa chia sẻ

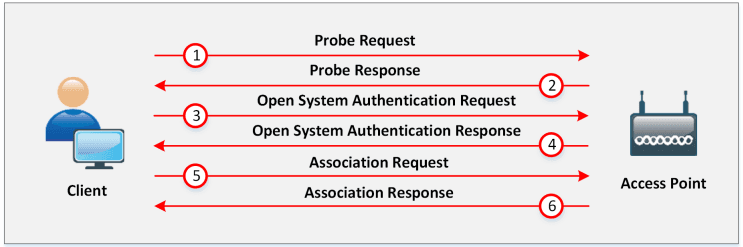

Mở Xác thực

Quá trình xác thực mở yêu cầu liên lạc sáu bước giữa máy khách và bộ phản hồi để hoàn tất quá trình xác thực.

- Trong mạng LAN dựa trên Wi-Fi, khi một máy khách cố gắng kết nối Wi-Fi, nó sẽ bắt đầu quá trình liên kết bằng cách gửi yêu cầu thăm dò để khám phá mạng 802.11. Yêu cầu này chứa thông tin tốc độ dữ liệu được hỗ trợ của khách hàng.

- Yêu cầu thăm dò được trả lời bằng một phản hồi chứa các tham số như SSID, tốc độ dữ liệu, mã hóa, v.v. nếu AP tìm thấy tốc độ dữ liệu được hỗ trợ tương thích, mã hóa và một tham số khác với máy khách.

- Máy khách gửi một yêu cầu xác thực mở (khung xác thực) đến điểm truy cập với chuỗi 0x0001 để đặt mở xác thực.

- Yêu cầu xác thực mở được trả lời bởi điểm truy cập với phản hồi có chuỗi 0x0002.

- Sau khi nhận được phản hồi, máy khách sẽ gửi yêu cầu liên kết với các tham số bảo mật đã chọn tới điểm truy cập.

- Điểm truy cập phản hồi yêu cầu hoàn tất quá trình liên kết và máy khách có thể bắt đầu gửi dữ liệu.

Xác thực khóa chia sẻ

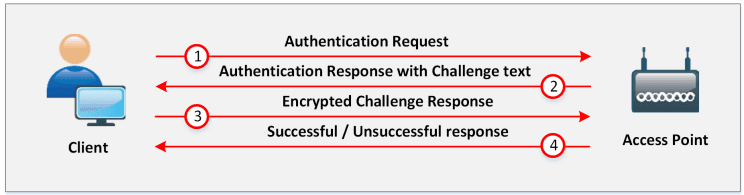

Chế độ xác thực Khóa chia sẻ yêu cầu bốn bước để hoàn tất quá trình xác thực.

- Yêu cầu xác thực ban đầu được máy khách gửi đến điểm truy cập.

- Điểm truy cập phản hồi yêu cầu xác thực với khung phản hồi xác thực với nội dung thử thách.

- Máy khách sẽ mã hóa thử thách bằng khóa bí mật được chia sẻ và gửi lại cho AP.

- Người trả lời giải mã thử thách bằng khóa bí mật được chia sẻ. Nếu giải mã khớp, khung phản hồi xác thực thành công sẽ được gửi đến máy khách.

Các loại mạng không dây

Các loại mạng không dây được triển khai trong một khu vực địa lý là:

- Wireless Personal Area Network (Wireless PAN)

- Wireless Local Area Network (WLAN)

- Wireless Metropolitan Area Network (WMAN)

- Wireless Wide Area Network (WWAN)

Tuy nhiên, một mạng không dây có thể được định nghĩa theo các kiểu khác nhau tùy thuộc vào các tình huống triển khai. Sau đây là một số kiểu mạng không dây được sử dụng trong các trường hợp khác nhau.

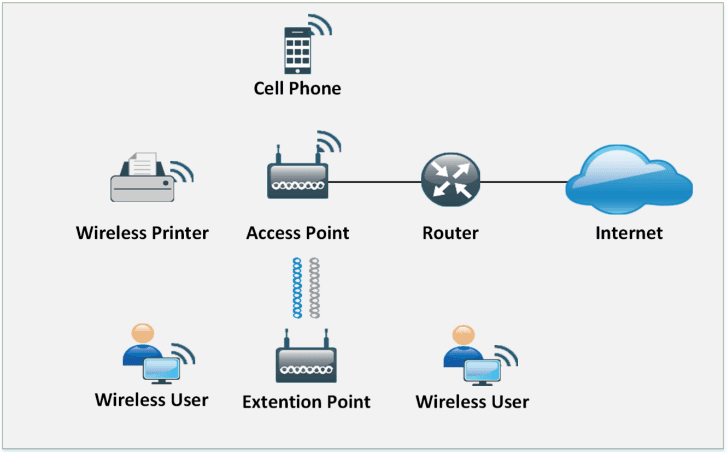

Mở rộng mạng có dây (Extension Wired Network)

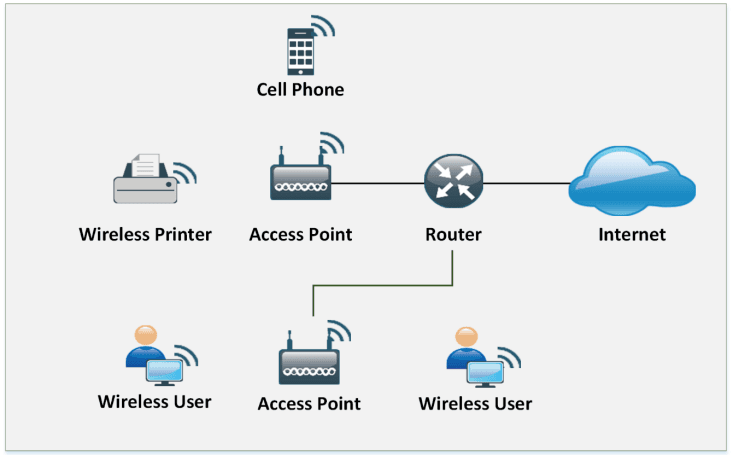

Nhiều điểm truy cập (Multiple Access Points)

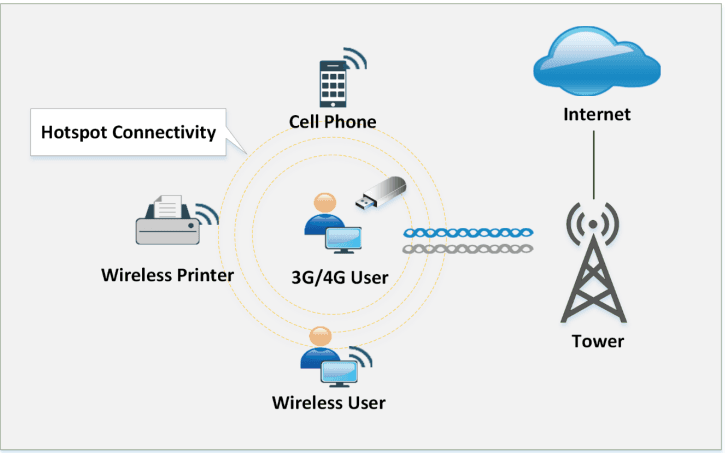

Điểm phát sóng 3G/4G (3G/4G Hotspot)