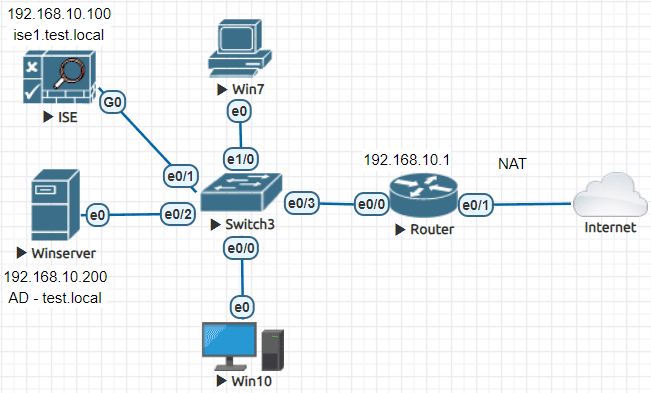

Tìm hiểu về 802.1x

802.1x là một chứng thực chuẩn IEEE, được sử dụng cho mạng có dây lẫn không dây. Là phương pháp đóng mở dựa trên điều kiện mà server AAA xác thực.

- Các thiết bị muốn đi vào mạng được gọi là supplicant.

- Một supplicant có thể sử dụng phương thức EAP để dò ID của mình với authentication server.

- Giữa supplicant và authentication server là authenticator.

- Authenticator hoạt động như một switch ở trong mạng này.

- Switch sử dụng giao thức EAP over LAN (EAPoL) với supplicant và RADIUS với anthentication server.

Trong suốt quá trình 802.1x, port vẫn bị chặn và xảy ra những điều sau đây:

- Supplicant gửi giấy chứng nhận đến authenticator

- AP gửi thông tin chứng thực đến server thông qua gói tin RADIUS

- Luồng RADIUS được authentication server gửi đến client thông qua AP

- Trong suốt quá trình thay đổi, client và AP sử dụng các key là duy nhất

- RADIUS server gửi một thông điệp truy cập thành công đến client với một key seasion WEP

- AP giữ key seasion WEP đó để sử dụng giữa AP và chính nó

- AP gửi key seasion WEP cùng với một key broadcast/multicast WEP đến client

- Client và AP có thể sử dụng key seasion WEP để mã hóa luồng lưu lượng

Cấu hình trên Switch

Trên switch ta khai báo dùng xác thực dot1x

aaa new-model

radius server ISE

address ipv4 192.168.10.100 auth-port 1812 acct-port 1813

key 12345

aaa group server radius ISE-GROUP

server name ISE

ip radius source-interface VLAN 254

exit

aaa authentication dot1x default group ISE-GROUP

aaa authorization network default group ISE-GROUP

int vlan 254

ip address 10.10.10.10 255.255.255.0

int Ethernet1/1

switchport mode access

switchport access vlan 254

interface Ethernet1/0

switchport mode access

authentication port-control auto

dot1x pae authenticator

spanning-tree portfast edgeCấu hình trên Cisco ISE

Trên ISE GUI, vào Administration -> Network Resources -> Network Devices, bấm Add và điền thông tin switch.

Ở dưới, tích vào mục Radius và điền shared secret 12345.

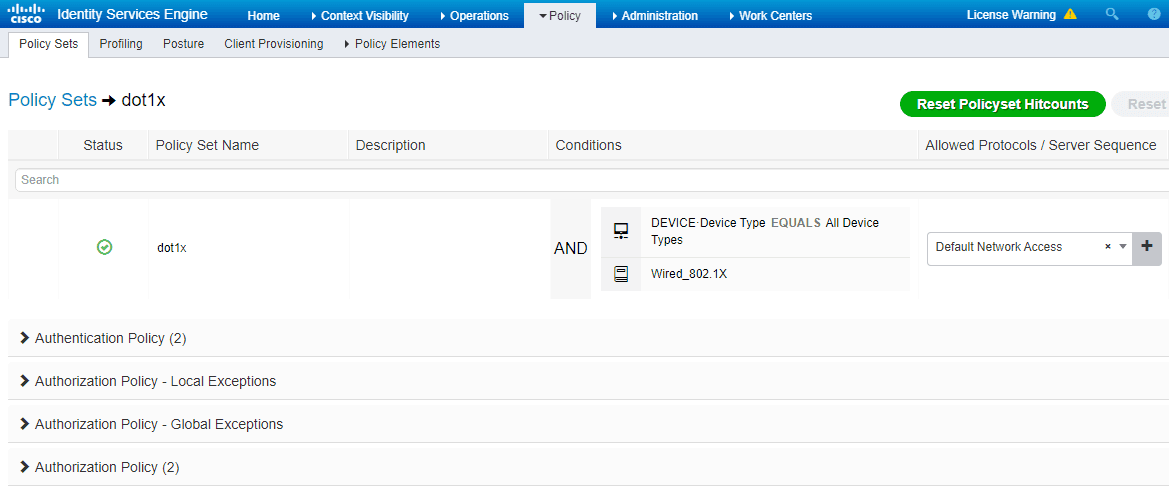

Sau đó vào Policy -> Policy Set, thêm policy như sau và ấn Save.

Bấm nút mũi tên để View policy vừa tạo

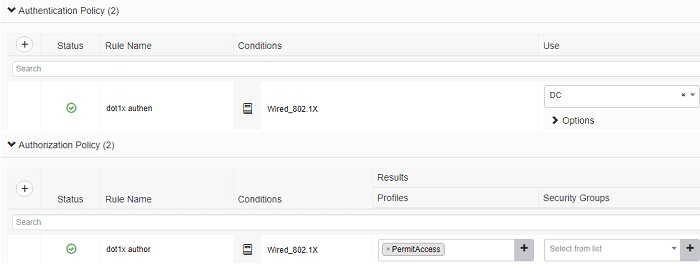

Tạo rule mới với Authen và Author như sau

Với Authentication của Wired_802.1X có thể chọn từ DC hoặc Internal Users (tạo user/pass trên Radius Server).

Để tạo Internal Users, vào Administrator -> Identity Management -> Identities để quản lý.

Cấu hình trên Client

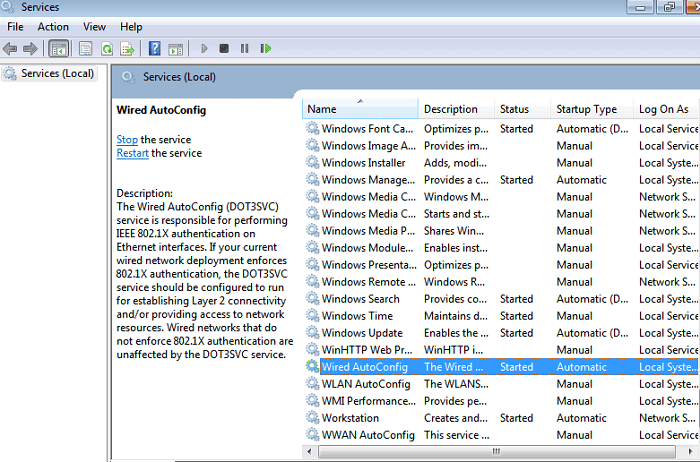

Trên Win 7 ép xác thực theo kiểu dot1x, mở services.msc, tìm dịch vụ Wired Autoconfig, sửa thành Automatic và bật dịch vụ lên.

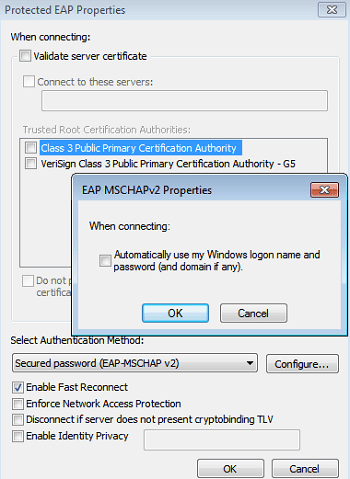

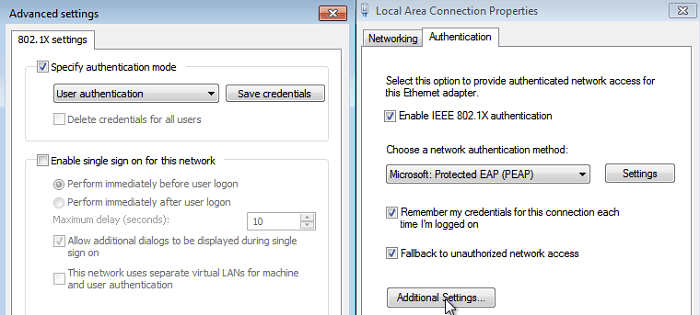

Sau đó vào quản lý card mạng, chọn Properties, sang tab Authentication, chọn Settings cạnh PEAP.

- Bỏ tích Validate Server Certificate

- Bấm Configure cạnh EAP-MSCHAP v2, bỏ tích

Bấm OK, sau đó quay lại tab Authentication, chọn Additional Settings, bật Authentication mode là User authentication.

Rút dây mạng ra cắm lại sẽ thấy nhảy ra 1 popup Network Authentication. Máy PC Win7 cần nhập đúng user/pass mới vào được mạng, tránh trường hợp cố tình đặt IP tĩnh hoặc MAC spoofing.

Điền user và pass vào, nếu đúng thì card mạng mới được enable, còn sai sẽ báo Authentication fail.

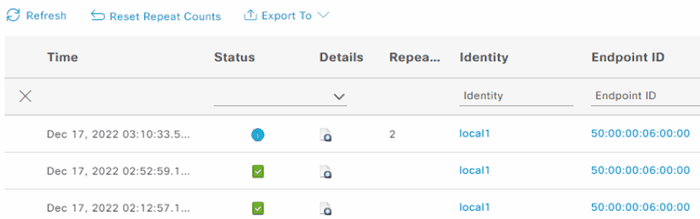

Kiểm tra (audit)

Để xem log session xác thực, trên ISE GUI, vào Operations -> Radius -> Live Logs

Trên switch:

show dot1x all

show authentication session